脅威スタック アプリケーション セキュリティ監視による左への拡張

Threat Stack は現在、 F5 Distributed Cloud App Infrastructure Protection (AIP) です。 今すぐチームで Distributed Cloud AIP を使い始めましょう。

開発者は常に過重労働に悩まされています。 彼らは、ビジネスからの機能重視の作業の絶え間ない流れに直面しており、パフォーマンス、品質、信頼性、技術的負債を伴う作業とのバランスを取る必要があります。 DevOps と高度に自動化された CI/CD パイプラインにより、価値の低い非開発タスクが排除され、開発者の生産性が向上しましたが、実際には成果を出すためのプレッシャーがさらに大きくなっています。 2018 DORA Accelerate によると: DevOps の現状レポートによると、パフォーマンスの高い DevOps チームは、パフォーマンスの低いチームよりも 46 倍頻繁にコードをデプロイしています。 開発者にとっては、作業量が大幅に増えることになります。ありがたいことに、影響度の高い作業が増えることになりますが、それでも作業量は増えます。

現在、セキュリティ業界はこれらの組織に対し、「セキュリティを左にシフト」し、DevSecOps を採用する必要があると伝えています。 これは、セキュリティの責任を開発プロセスの早い段階に移し、ソフトウェアの開発と配信に対する DevOps アプローチに組み込むことを意味します。 原則的には素晴らしいように聞こえますが、DevSecOps の会話が追加のソフトウェア エンジニアを雇うことを推奨することから始まることはほとんどありません。 では、すでに多忙を極める開発者は、機能、品質、パフォーマンス、技術的負債に加えて、セキュリティの負担をどのように引き受けることになるのでしょうか? 彼らが気にしていないわけではなく、単に時間の問題です。 最近の Threat Stack レポートでは、DevOps プロフェッショナルの 44% が、セキュリティ関連の問題については他の人に頼らなければならないと回答しています。 また、たとえセキュリティに専念する時間があったとしても、多くの開発者はアプリケーションのセキュリティを向上させる方法を知る専門知識が不足しています。 2016 年の調査によると、米国のトップ 10 のコンピューター サイエンス プログラムのうち、卒業にサイバー セキュリティ コースを必須とするプログラムは 1 つもないことがわかりました。

多くの開発者にとって、「シフトレフト」は「私たちにもっと仕事を押し付けてくる」ことによく似ています。

セキュリティチームは同情的ではありません。 彼らは長年、セキュリティのカバー範囲が狭く、ソフトウェアが多すぎるという問題を感じてきました。 多くの組織には専任のアプリケーション セキュリティ チームが存在せず、たとえ存在したとしても、そのチームの人員が途方もなく不足しています。 最新のBSIMM 調査によると、正式なソフトウェア セキュリティ チームを持つ企業では、平均して開発者 75 人につき 1 人のセキュリティ チーム メンバーだけで済むそうです。 たった 1 人のセキュリティ プロフェッショナルが、ビジネスに約束された顧客価値を提供する 75 人の開発者の邪魔をしたくないのは確かです。 今年の RSA カンファレンスでは、調査対象者の 40% が、アプリケーション セキュリティ プログラムの実装における最大の障害は、アプリケーションの開発や展開の俊敏性と速度への影響であると回答しました。

それで解決策は何でしょうか? セキュリティは、準備不足で過重労働の開発チームのバックログに単純に移行することはできませんが、AppSec チームには、プロセスの早い段階でアプリケーション リスクに対処するための人員と SDLC へのアクセスが不足しています。

当社は最近、Threat Stack Cloud Security Platform® の一部として、Threat Stack Application Security Monitoring(別名 AppSec Monitoring)をフルスタック クラウド セキュリティ観測ソリューションに導入しました(追加費用なし)。 AppSec Monitoring は、これらの DevSecOps の課題に正面から取り組むために設計されました。 私たちは、DevOps の世界におけるアプリケーション セキュリティは、次の 3 つの目的を達成することで実現できると考えています。

- プロセスのできるだけ早い段階でアプリケーションセキュリティに対処する機会を作る

- セキュリティ専門家が開発者に最も大きな影響を与える作業の優先順位付けを支援する方法を提供する

- 開発者に、最小限の支援でリスクを軽減するために必要なコンテキストとトレーニングを提供します。

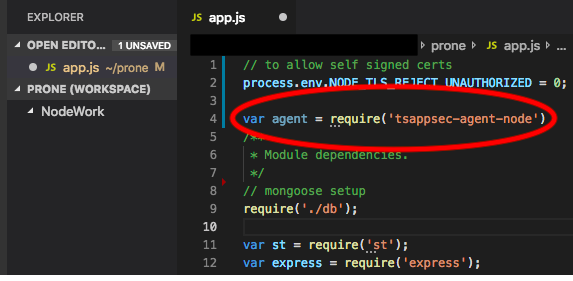

開発者は、他のサードパーティ コンポーネントと同様に、開発の開始時に依存関係として追加することで、アプリケーションに AppSec Monitoring を追加します。 アプリケーションに 1 行の初期化関数を追加するだけで、開始できます。 サーバーや追加のツールをインストールしたり、テストを作成したり管理したりする必要はありません。 AppSec モニタリングは、アプリケーションが実行されるたびにバックグラウンドで静かに動作するため、開発者は速度を落とさずに開発作業を進めることができます。 その時点から SDLC の残りの部分まで、AppSec モニタリングはアプリケーション内で実行され続け、チームの保護とリスクの軽減に役立ちます。

(1 行のコードを追加するだけで、Threat Stack AppSec Monitoring が任意の Node.js アプリケーションに追加されます。)

アプリケーションが実行されるたびに(開発者のローカル マシン、ビルド環境、テスト、または本番環境のいずれであっても)、Threat Stack はアプリケーションを分析して潜在的なリスクを特定します。 これは、弱い暗号化の使用、安全でないメソッドの呼び出し、不適切なデータベース構成、または既知の脆弱なサードパーティ コンポーネントの使用によるリスクである可能性があります。 チームのセキュリティ専門家(または開発者自身)は、調査結果を確認して、最初に対処すべき問題を決定できます。Threat Stack は、問題をリスク レベル別に分類することで役立ちます。

リスクを軽減できるのは、開発者がリスクに対処するために必要な情報を持っている場合のみです。 AppSec Monitoring は、コード サンプルや外部の学習コンテンツへのリンクとともに、開発者の言語でリスクを説明する e ラーニング コンテンツの形式でこれを提供します。 また、リスクが独自のネイティブ コード内にあるか、サードパーティ コンポーネント内にあるかにかかわらず、メソッドとモジュール名、ファイル名、さらには行番号を強調表示することで、開発者がアプリケーション内のリスクの正確な場所を特定するのにも役立ちます。 開発者は、問題を理解し、コード内で問題を見つけて修正するためのコンテキストを得ることができます。これはすべて、修正がより簡単で安価になる開発の初期段階で行われます。

早期のリスク特定、優先順位付けの支援、リスクに対処するためのコンテキストとトレーニングという 3 つの利点により、アプリケーション セキュリティはシフトレフトされません。 左に伸びています。 これはプロセスに組み込まれており、開発チームとセキュリティ チーム間の協力を促進します。

開発時に最善のセキュリティ対策を講じたとしても、悪意のある攻撃者が運用中のアプリケーションを攻撃しようとする可能性があります。 そのような場合、Threat Stack アプリケーション セキュリティ モニタリングは、それらの攻撃をリアルタイムで検出してブロックすることもできます。 次の投稿では、その仕組みについて詳しく説明します。

Threat Stack のアプリケーション セキュリティ モニタリングについて詳しくは、Threat Stack Cloud Security Platform の一部として追加料金なしでご利用いただけますので、デモにサインアップしてください。 当社のセキュリティ専門家が、お客様の特定のセキュリティおよびコンプライアンス要件について喜んでご相談に応じます。

Threat Stack は現在、 F5 Distributed Cloud App Infrastructure Protection (AIP) です。 今すぐチームで Distributed Cloud AIP を使い始めましょう。