Mantenha o ritmo na proteção das suas redes contra ataques cibernéticos

O mundo está mudando, pois tudo remoto está se tornando a nova norma, e estar conectado a tudo, em qualquer lugar, agora é uma necessidade. Além disso, à medida que as redes móveis entram na vanguarda empresarial, veremos uma explosão de dispositivos conectados. Isso coloca uma pressão constante nas redes móveis, não apenas em termos de aumento de largura de banda, mas também porque as MNOs precisam acompanhar o ritmo para ficarem à frente de ataques maliciosos. Estar conectado a tudo, em todos os lugares, requer uma infraestrutura vasta, complexa e distribuída, que está fora da vista e da mente dos usuários finais.

A corrida para ser o “primeiro” do 5G começou alguns anos atrás, mas agora não é uma questão de simplesmente chegar primeiro a uma determinada linha de chegada, mas sim de quem será o mais estável e seguro. Essas operadoras acabarão vencendo a corrida — a corrida pela inabalável Qualidade de Experiência (QoE) para os usuários e, mais importante, pela confiança.

Ataques em redes móveis são constantes e, enquanto houver dados valiosos para explorar, haverá criminosos tentando tirar vantagem de qualquer vulnerabilidade. Uma compreensão clara do cenário de ameaças permite que os provedores de serviços criem defesas de segurança cibernética direcionadas. A transformação digital não é uma tarefa fácil no mundo dos provedores de serviços. Uma questão extremamente importante é: Qual é o papel da segurança na jornada de transformação digital? Responder a isso é fundamental para proteger seus clientes e redes contra ataques cibernéticos.

Compreendendo o cenário de ameaças

As redes móveis estão se tornando cada vez mais complexas, com várias gerações de redes coexistindo junto com riscos de segurança herdados de implementações anteriores. Tudo isso se combina com uma superfície de ataque maior, o crescimento exponencial de dispositivos conectados e o fato de que o 5G faz uso intenso dos protocolos HTTP/2 e REST API (que são bem conhecidos e amplamente utilizados na Internet). Isso torna as ferramentas para encontrar e explorar vulnerabilidades prontamente disponíveis para qualquer criminoso.

O cenário de ameaças aos provedores de serviços é multifacetado e inclui as seguintes categorias: Ameaças a dispositivos, IoT, rede 5G, Edge, sinalização, nuvem, API e GI-LAN/N6.

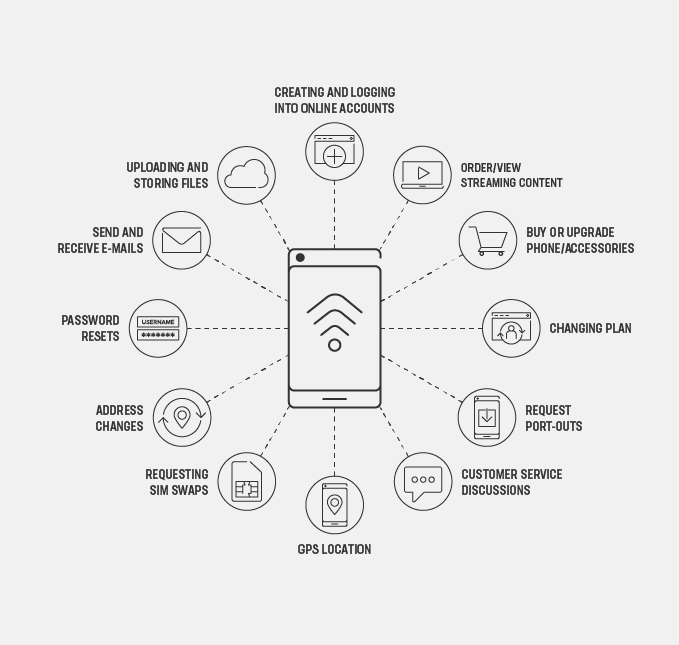

Os provedores de serviços não só precisam evitar ataques em suas redes, mas também frustrar ameaças aos dispositivos vindas de seu próprio front office, que incluem violações de SIM, abuso de aplicativos de terceiros e roubo de celulares, para citar alguns. Essas são ameaças críticas que custam milhões de dólares aos provedores de serviços todos os anos e decorrem de vulnerabilidades inerentes. Proteger os dados dos clientes é fundamental para manter a confiança.

Construindo Segurança de Ponta a Ponta

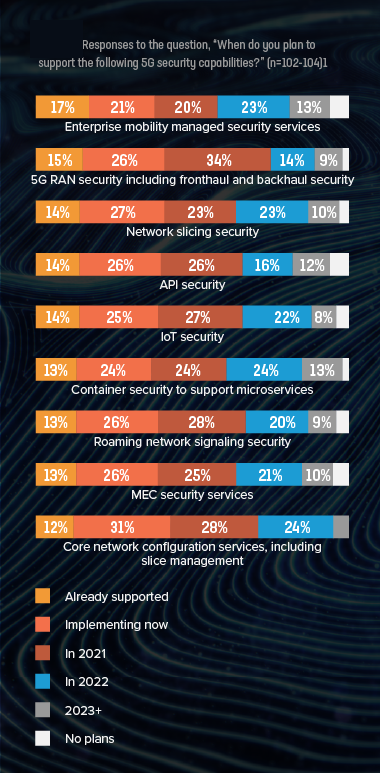

Ao construir sua rede 5G, a segurança deve ser incorporada como parte da fase de planejamento para evitar erros de segurança prejudiciais e dispendiosos. No relatório 5G Security da Heavy Reading, foi descoberto que 67% dos provedores de serviços já implementaram ou estão planejando implementar medidas de segurança em suas redes até o final de 2021.

Novos modelos de negócios e novas arquiteturas introduzidos com o 5G em cada vertical levam a novos desafios de segurança que não foram identificados ou relevantes anteriormente. Dessa forma, uma estratégia de segurança de ponta a ponta deve ser implementada para um ambiente multilocatário e multifornecedor, permitindo serviços diferenciados. Isso é especialmente verdadeiro para setores como o da saúde, onde dados pessoais e privacidade são primordiais, e para aplicações onde regras e mandatos rigorosos de governança se aplicam.

Com as soluções multi-nuvem e distribuídas do 5G, também vem a valiosa capacidade de implementar funções de rede de vários fornecedores em toda a rede, permitindo uma abordagem de pilha horizontal para uma arquitetura de infraestrutura nativa da nuvem consistente que abrange toda a rede, do núcleo até a borda distante. Para ser eficaz, esse tipo de arquitetura requer segurança de rede de ponta a ponta para consistência e confiabilidade em vários domínios e entre vários fornecedores.

A infraestrutura nativa da nuvem associada às implantações 5G também é essencial para permitir o fatiamento da rede, onde a rede pode ser segregada em sub-redes lógicas, com cada fatia sendo completamente isolada uma da outra. O fatiamento de rede pode efetivamente fornecer aos clientes empresariais uma rede dedicada que pode ser adaptada aos requisitos e características exclusivos de segurança e desempenho do aplicativo específico. Isso aumenta a necessidade de fornecer medidas de segurança não apenas em cada fatia da rede de uma maneira que seja dimensionada e atenda aos requisitos por fatia, mas também mantenha a integridade de toda a rede 5G.

Conclusão

A inovação está nos aproximando cada vez mais de capacidades que eram ficção científica há apenas uma década, com a colaboração entre indústrias e academia impulsionando o avanço de tecnologias como cidades inteligentes e arquitetura sustentável orientada pela IoT.

À medida que as redes 5G autônomas continuam a ser implantadas, manter a confiança do cliente em um cenário de ameaças cada vez maior nunca foi tão crítico. A era digital chegou, e estamos a apenas um roubo de celular de ter toda a nossa identidade virtual comprometida. O mesmo vale para redes. À medida que se tornam cada vez mais complexos, protegê-los é cada vez mais desafiador, mas também nunca foi tão vital. Sendo a melhor defesa um bom ataque, arme-se para prevenir ataques sofisticados.

Saiba mais sobre como proteger as redes do seu provedor de serviços e, mais importante, seus clientes contra ataques cibernéticos aqui .