Data moving between clients (computers, tablets, phones, and so on) and servers is predominantly encrypted with Secure Sockets Layer (SSL) or the more modern, more secure Transport Layer Security (TLS). (For reference, see the 2019 TLS Telemetry Report Summary from F5 Labs). Today’s pervasive encryption means threats are hidden and invisible to security inspection unless traffic is decrypted.

The decryption and encryption of data by different devices which are performing security functions, such as Cisco Firepower Threat Defense (FTD), potentially increases overhead and latency. Added to the SSL visibility challenges and the fragmented nature of the security stack, enterprises are finding it challenging to design a comprehensive security strategy with any longevity.

This system reference architecture covers the different ways of structuring the SSL Orchestrator and Cisco FTD products across network topologies; it addresses visibility, privacy, and regulatory compliance challenges.

F5 SSL Orchestrator sits between the IT infrastructure and the Internet, creating a decryption zone which you can use for inspection. Within the decryption zone, Security devices like Cisco FTD can access the data to detect and mitigate hidden threats like malware.

F5’s advanced SSL/TLS decryption technology, strong cipher support, and flexible architectures help you optimize the use of resources, remove latency, and add resilience to your security inspection infrastructure. Because all communication is funneled through SSL Orchestrator, it also serves as a strategic point of control where policies addressing operational risk (performance, availability, and security) are enforced.

SSL Orchestrator provides high-performance decryption of both inbound (from Internet users to web applications) and outbound (from corporate users to the Internet) SSL/TLS traffic. As shown in Figure 1, outbound traffic is decrypted and sent to the Cisco FTD system for inspection and detection.

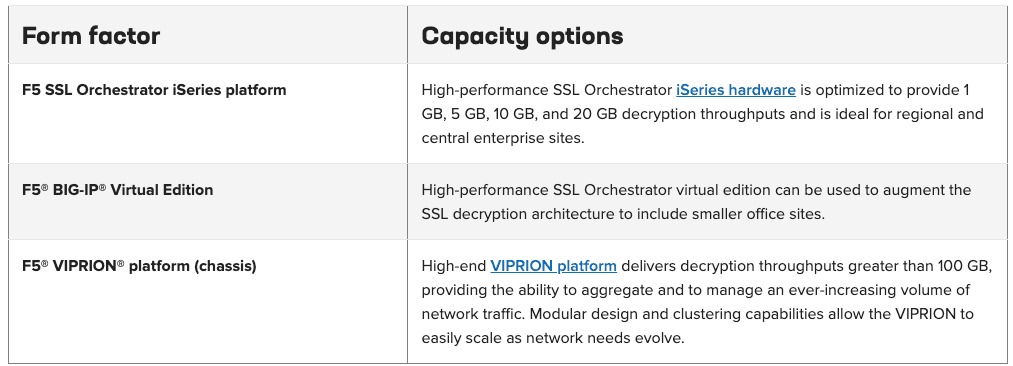

Different environments call for different architectures. SSL Orchestrator is offered in various form factors and sizes to address diverse architectural requirements.

A typical security stack often consists of multiple systems such as a next-gen firewall (NGFW), intrusion detection or prevention systems (IDS/IPS), data loss prevention, and malware analysis tools. All these systems require access to decrypted data for inspection.

SSL Orchestrator easily integrates with existing security architectures and centralizes SSL/TLS decryption across multiple inspection devices in the security stack. This “decrypt once and steer to many inspecting devices” design addresses latency, complexity, and risk issues that can occur if every single security device performs decryption. You can also create multiple service chains for different traffic flows using the context engine.

“Services in F5 SSL Orchestrator A service in the SSL Orchestrator system is defined as a pool of identical security devices. For example, a Cisco FTD service would include one or more FTD devices. By default, SSL Orchestrator will load balance the traffic to all the devices in a service. Health Monitoring SSL Orchestrator provides various health monitors to check the health of the security devices in a service and handles any device failures instantly. For example, in a Cisco FTD service, should a device fail, the SSL Orchestrator will automatically shift the load to the active FTD devices. Should all the devices in the service fail, SSL Orchestrator will bypass the service to maintain network continuity and maximize uptime.”

SSL Orchestrator’s context engine provides the ability to intelligently steer traffic based on policy decisions made using classification criteria, URL category, IP reputation, and flow information. You can also use the context engine to bypass decryption to applications and websites like financials, government services, health care, and others like them for legal or privacy purposes.

SSL Orchestrator supports an active-standby HA architecture: one system actively processes traffic while the other remains in standby mode until needed. The goal is to decrease any downtime and to eliminate single points of failure. The systems automatically synchronize configuration and user connection information.

“Bypass Protection SSL Orchestrator can be integrated with a bypass switch to give fail-to-wire protection. If the SSL Orchestrator system loses power, the traffic will be bypassed without endangering network performance.”

The F5 SSL Orchestrator is deployed inline in either Layer 2 or Layer 3 mode and can be configured as an explicit forward proxy, transparent forward proxy, or as a reverse proxy. When it comes to integrating with Cisco FTD, SSL Orchestrator can be connected via inline L3, inline L2, or receive-only TAP mode to steer the decrypted traffic as shown in Figure 4.

Figure 5 shows how SSL Orchestrator integrates into enterprise architecture to centralize decryption for both inbound and outbound traffic across the inspection infrastructure.

SSL and its successor TLS are becoming more prevalent to secure IP communications on the Internet. This can be good or bad. Good, because all communications are scrambled from prying eyes. But potentially bad, because attackers can hide malware inside encrypted traffic. If encrypted traffic is simply passed through, security systems are can’t intercept it. And that defeats the entire defense-in-depth strategy of layering security functions.

F5 SSL Orchestrator, with an advanced threat protection system like Cisco FTD can solve these SSL/TLS challenges by centralizing the SSL/TLS decryption within the enterprise boundaries. It can orchestrate the decrypted traffic through the entire security stack for inspection to identify and block zero-day exploits. As a result, this solution lets you maximize existing security services investments for malware protection and next-generation firewalls.

F5 (NASDAQ: FFIV) gives the world’s largest businesses, service providers, governments, and consumer brands the freedom to securely deliver every app, anywhere—with confidence. F5 delivers cloud and security application services that enable organizations to embrace the infrastructure they choose without sacrificing speed and control. For more information, go to f5.com. You can also follow @f5networks on Twitter or visit us on LinkedIn and Facebook for more information about F5, its partners, and technologies.