新しい F5 Labs サイトの優れた点

F5 に注目するほとんどの人が先月の世界規模のAgilityカンファレンスに注視する中、同社の脅威研究組織である F5 Labs も動きを見せていた。 いくつかの機能強化はまだ秘密ですが、この記事では、サイト ( F5Labs.com ) の注目すべき改善点と、業界情報の参照、整理、消費方法に合わせてグループの Web プレゼンスがどのように進化しているかについて説明します。

F5 Labs は、世界的な脅威インテリジェンス データを収集し、アプリケーションの脅威を分析し、関連する調査結果を公開するために 2017 年 1 月に正式に開始され、同社のセキュリティの信頼性をさらに強化しました。 この夏のサイト更新は、F5 の顧客とより広範なアプリケーション セキュリティ コミュニティに提供されるユーザー エクスペリエンスと洞察に関する最初の重要なアップグレード グループとなります。

それで…それらは何ですか?

では、明らかなものから始めましょう。

全面的に刷新されたルックアンドフィール– 刷新された視覚体験を説明するプレーンテキストを読むだけよりも悪いことがあるでしょうか (誇張表現と修辞的な質問を組み合わせること以外)?

したがって、このスペースを使用して、グリッドのような配置から、研究概要を整理するよりもグラフィック ノベルをめくっているような感覚になる (良い意味で) 現代的なデザイン要素のレイヤー化へとどのように移行したかを詳しく説明することは間違いなくできますが、代わりに代表的な例として、ホームページのBefore-After を見てみましょう。

2 つ目は、視覚的な多様性をより適切に取り入れることに加えて、サイト訪問者がコンテンツを簡単に見つけて消費できるようにするための大きな改善であり、次の重点トピックへの良いつながりを提供します。

サイト ナビゲーションの改善– 最近まで ( Before画像に見られるように)、サイト マテリアルのインデックス作成方法は主にコンテンツ タイプに基づいていました。 この効率的なアプローチには利点がないわけではありませんが、いくつかの欠点もあります。 主な問題は? 役に立つ実用的な詳細情報を探している場合、それがブログ、記事、署名、レポート、またはその他の場所で見つかるかどうかはそれほど重要ではありません。 特定の脅威やトピックに関連する最も役立つ情報やガイダンスにすばやくアクセスしたいと考えています。

より直感的なアプローチを念頭に置いて、ラボ チームは、クリプトジャッキング、攻撃キャンペーン、詐欺、ランサムウェア、IoT、CISO トピックなど、最も魅力的な項目を中心に主要なナビゲーションを改訂および拡張しました。

さらに、各コンテンツには、影響を受けるアプリケーション層 (これについては後で詳しく説明します)、攻撃の種類、攻撃方法、標的となる脆弱性、エクスプロイト ID (存在する場合)、使用されたマルウェアの種類、攻撃キャンペーン名、攻撃の動機など、一連の「重要事項」が関連付けられるようになりました。 言い換えれば、セキュリティ専門家が特定の脅威が組織に影響を与えるかどうか、また影響を与える場合はその影響の潜在的な可能性と重大度を理解するために必要なあらゆる種類の情報です。

このレベルの集約により、単一の漠然とした「脅威」領域を精査する必要なく、攻撃の種類や修復の詳細についてより詳細に把握できるようになります。

コンテンツの発見可能性– さて、これは明らかに上記の点と似ていますが、お付き合いください。 まず、背景を説明します。最近の2018 年アプリケーション保護レポートを読んだことがあるなら、それが徹底的なものであることがおわかりでしょう。 アプリに関する次のような特に効果的な説明を思い出すかもしれません。

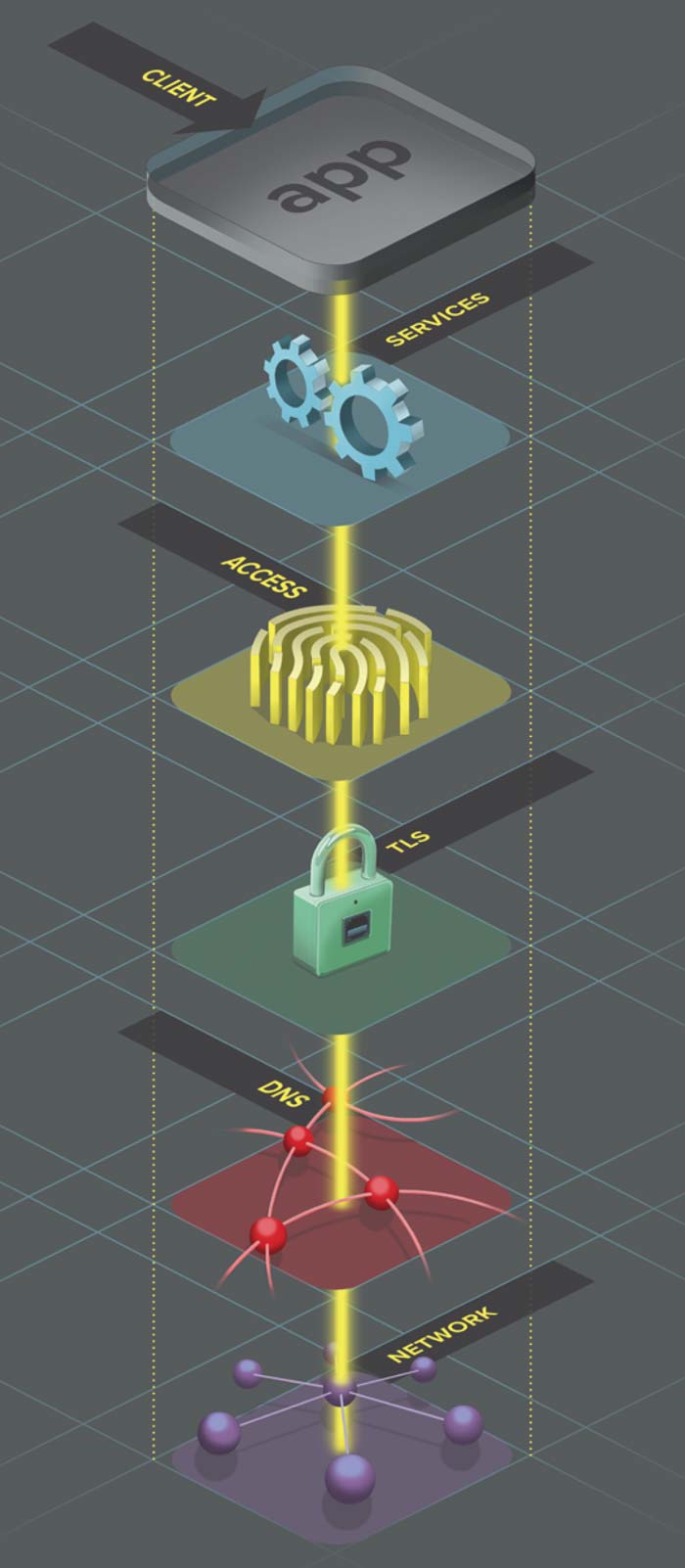

「Web アプリケーションは「コロニー生物」です。」 これらは多数の独立したコンポーネントで構成されており、異なる運用要件とサポートインフラストラクチャを備えた個別の環境で実行されます。」

したがって、さまざまな種類のアプリケーションの脅威をより適切に定量化して分類するために、レポートでは、それぞれ独自の特性と特定の脆弱性を持つ、一連の定義された相互作用する層に固有のアプリケーションの脅威を調査しました (右に表示)。

なぜこれが重要なのでしょうか? そうです、自らの信念を実践し、自らのドッグフードを食べ、自らのシャンパンを飲む(何か忘れていませんか?)組織の典型的な例として、Labs チームはこのフレームワークに沿ってサイトの領域を整理しました。 つまり、特定の攻撃の対象となるセキュリティ スタックのセクションに視覚的に対応するサイトの領域を通じて、特定の種類の攻撃に関する情報を見つけることができます。 もう一度その点を説明しましょう。特定の脅威がアプリケーションにどこでどのように影響するかに基づいて、脅威インテリジェンスを取得できるようになりました。 とてもかっこいいですね。

例えば: クロスサイトリクエストフォージェリについて知りたいですか? クライアント側攻撃の領域を確認してください。 DNS キャッシュ ポイズニングが心配ですか? アプリ インフラストラクチャ攻撃でそれがわかります。 このアプローチでは、必要な情報にすばやくアクセスできるだけでなく、貴重なインフラストラクチャの各領域に関連付けられた攻撃の範囲も概説し、保護したいものや防御する必要があるものを視覚化するのに役立ちます。 攻撃が資産に影響を及ぼす場所を理解しなければ、アプリ、データ、ユーザーを適切に保護することはできないからです。

[著者注: これはサイト上で情報を検索する方法の 1 つに過ぎず、F5 Labs にはユーザーにとって最も関連性の高い情報をすばやく表示するためのさまざまな方法が用意されていることを思い出しました。 これは比較的新しいものの 1 つにすぎません...]

他にもクールなものが続々登場

ベスト プラクティスの記事の長さを危険なほど超過しそうになっているため、ロードマップ上のその他の機能強化を特定しながら、次の点について簡単に説明します。

- 著者の略歴が改善され、今日の最も根強く差し迫った脅威に関する見解の背後にいる人物がよりわかりやすく紹介されるようになりました。

- コンテンツのパーソナライズにより、ユーザーのサイトでのやり取りや関心領域に最も関連性の高い資料を自動的に検索して表示し、推奨される予防措置も提示します。

- サイト全体でメディアが強化され、特定の脅威や攻撃の傾向に応じてヒートマップ、グラフ、チャート、図、ビデオなどが強調表示されます。 そして、皆さんもご存知のとおり(聞いたことがあるかもしれませんが)、チームは最近、ポッドキャストにも参入しました。

予想どおり、よりクリーンな検索インターフェースなど、F5 Labs を見回すだけで見つけられる、その他の優れた機能も随所に散りばめられています。 しかし、単語数を3桁に抑えるのであれば、今のところこれで十分です。 新しいサイトをぜひお楽しみください。また、 TwitterやLinkedInで最新の脅威、攻撃、関連コンテンツをチェックしてください。 それではまた次回…